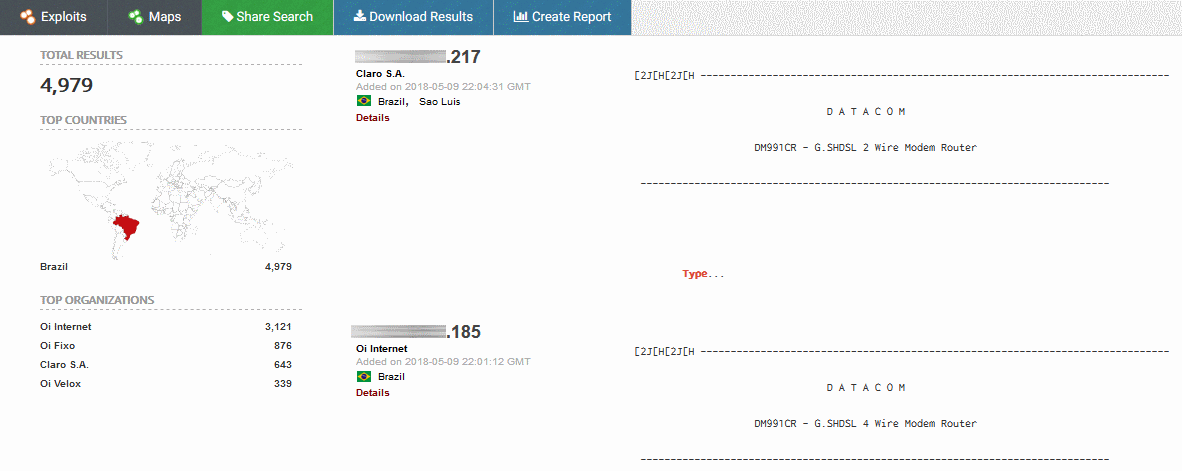

Ein brasilianisches ISP scheint fast ohne Telnet Passwort eingesetzt Router zu haben 5.000 Kundschaft, offene Geräte verlassen zu missbrauchen.

Die Geräte wurden von Ankit Anubhav entdeckt, Principal Investigator von Newsky Sicherheit, ein Cyber-Security-Unternehmen in Sicherheit spezialisiert Internet der Dinge.

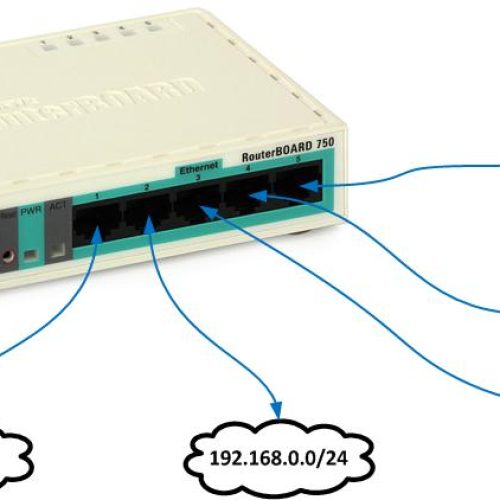

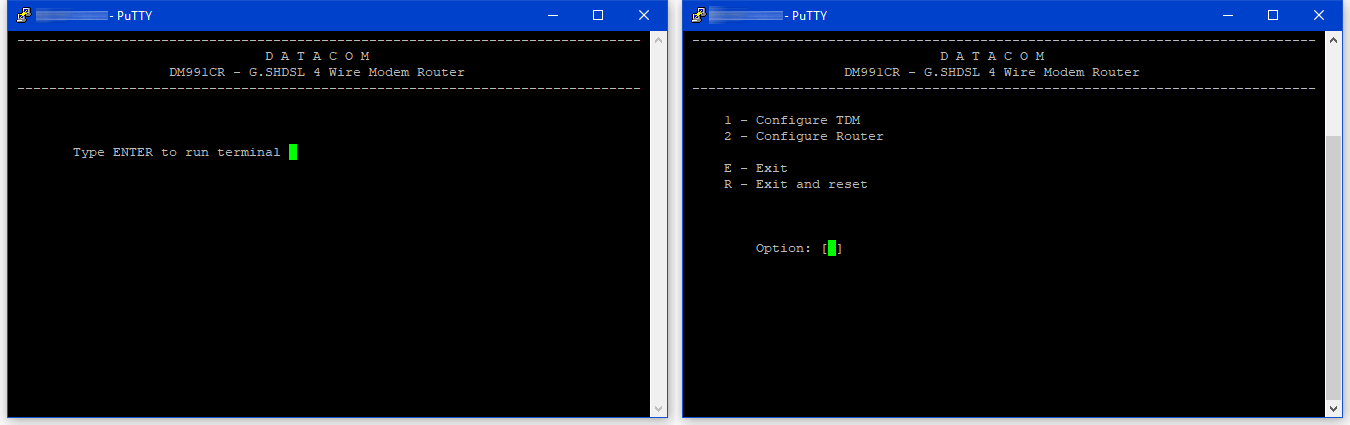

Alle exponierten Geräte sind Router, die Datacom ISP – Oi Internet – für die Kunden. Anubhav sagt es drei Arten von Routern Datacom identifiziert – DM991CR, DM706CR und DM991CS.

Geben Sie ENTER zu hacken

Einige Geräte hatten ein Telnet-Passwort, aber die meisten niemandem gestatten, an den Router und seine Konfiguration unterzeichnet zu ändern.

“Dies ist kein Problem mit der Gerätearchitektur, aber eine schlechte Konfiguration von Geräten, seit seiner telnet ohne jede Herausforderung an die Außenwelt ausgesetzt”, Anubhav disse zu Bleeping-Computer.

Der Forscher wies auf einen des Router-Handbuch, das deutet darauf hin, dass die Geräte standardmäßig ohne Passwort mit einem Telnet-Dienst kommen, was bedeutet, dass Benutzer einer Aufspannung muss mich.

Der Piepen-Computer versucht, das Hallo Internet zu kontaktieren, aber sie wurden nur von Robotern automatisiert Chat und Personal begrüßt, die kein Englisch sprechen. Die Newsky Sicherheit sagte Bleeping Computer, der das CERT Brasilien auf Routern mitgeteilt ausgesetzt, verlangt, dass die lokale Agentur ihm die Betreiber mit ihren Erkenntnissen kontaktieren und eine Lösung präsentiert die freiliegenden Geräte zu schützen.

Übernimm die Kontrolle der Geräte ist ein Stück des Kuchens

Nehmen Sie diesen Router ist sehr einfach für Angreifer, sie können automatisierte Skripte schreiben, die in einem Botnet ausgesetzt Netz Router Vorteil des Mangels an einem Telnet-Passwort nehmen.

“Die IoT-Angriffe können in drei Ebenen vereinfacht werden: Ebene 0 (Gerät ohne Authentifizierungsheader), Ebene 1 (Erraten ein schwaches Passwort / Standard) und Stufe 2 (IOT Betrieb mit Zugriff erlangen)”, explica Anubhav.

“Obwohl IoT Angreifer werden immer mit der Zeit anspruchsvollere, mit Newsky Sicherheit eine Erhöhung der Ebene der Angriffe zu sehen 2, Wir können auch, dass der einfachste Angriffsvektor beobachten (mit einem Niveau des Angriffs 0 für eine Vorrichtungs-Authentifizierungs Steuerung) Es ist immer noch sehr relevant in 2018 , Dank an die Besitzer ihre Geräte ausstellen, ohne auch nur mit einem Passwort. ”

“Legen Sie ein starkes Passwort und halten Sie Ihre aktualisierte IoT Gerät begrenzt die Eindringlinge einen Tag Brutalität Sitzung verwenden Null oder lang, Beide Optionen sind nicht sehr profitabel für die meisten Eindringlinge, wodurch das Gerät sicher”, Er fügte hinzu, den Experten.

Die Bleeping Computer-vermied die Shodan Suchanfrage teilen, die diese Geräte aussetzen geben Besitzer von Geräten und ISP länger ihre Geräte zu schützen.

Quelle: www.bleepingcomputer.com