Tiempo de leer: menos que 1 minuto

Es ampliamente conocido que Internet está inundado por constantes ataques cibernéticos. Una vez conectado a Internet, los dispositivos se enfrentarán a todo tipo de problemas de seguridad. por lo tanto, Por lo general, se recomienda que los dispositivos no están conectados directamente a Internet, a menos que haya acceso para fines especiales. No hay acceso directo a la red externa, la probabilidad de ser atacado dispositivo se reducirá considerablemente. sin embargo, esto no excluye la posibilidad de un ataque. Cuando es necesario hacer un dispositivo que sea visible en internet, es importante para protegerlo usando un enfoque profundo a la defensa. Los cortafuegos, VPNs, Detección de Intrusos, el cifrado y la autenticación de dos factores para el acceso a Internet a los dispositivos, son maneras eficaces de reducir el riesgo de ataque y alertar al tráfico de red anormal.

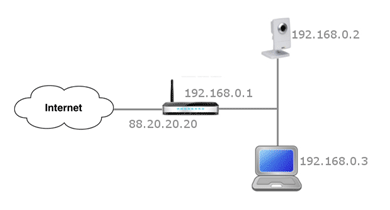

Si las soluciones P2P o VPN no satisfacen las necesidades de los usuarios, que desean tener un acceso rápido y continuo a servicios de puerto especificado el dispositivo a través de Internet, los usuarios pueden tener que elegir el esquema tradicional “port Forwarding”. Si bien esto proporciona un fácil acceso a los dispositivos, Se debe prestar especial atención a los controles de seguridad, debido a que estos dispositivos serán visibles desde Internet. Si alguien decide utilizar este método, es muy recomendable que otros controles de seguridad en el host que se utilizarán para proteger mejor el dispositivo. Como se muestra en las guías “Seguridad IPC”mi” Seguridad NVR”, la Hikivision proporciona una serie de recomendaciones para mejorar la protección de estos dispositivos:

1) Reducir al mínimo el número de puertos expuestos a Internet. No configure la dirección IP del dispositivo DMZ, que expondrá su dispositivo directamente a la red externa. reenviar sólo los puertos de red que se deben utilizar. Por ejemplo, utilizar los servicios Web, único puerto 443 se reenvía.

2) Evitar el uso de puertos genéricos y volver a configurar como puertos personalizados. Después de cambiar el puerto por defecto, se reducirá el riesgo de que el atacante

adivinar el puerto que está utilizando. Por ejemplo, la puerta 443 Se utiliza generalmente para HTTP. Se recomienda que configure un puerto personalizado para el servicio en lugar del puerto 443, y el puerto personalizado debe estar de acuerdo con la regla de puerto TCP / IP (1 – 65535).

3) Habilitar el filtrado de IP. Si tiene direcciones IP estáticas en sus dispositivos móviles, puede crear una regla de filtrado con un rango de IP (El proveedor de servicios de Internet en el hogar, tu móvil

proveedor de servicios, etcétera) y permitir que sólo los dispositivos en la regla de filtrado de direcciones IP especificada para acceder al sistema.

Los consejos de seguridad anteriores pueden aumentar la seguridad en cierta medida,, pero éstos no son suficientes, y los usuarios todavía tienen que hacer lo siguiente como puntos básicos:

1) Establecer una contraseña segura. Ver las recomendaciones del NIST para la creación de contraseñas fuertes. https://pages.nist.gov/800-63-3/sp800-63b.html

2) Actualizar a la última versión del firmware del dispositivo dado a conocer por Hikvision, lo antes posible.

Si es posible, poner los dispositivos conectados a Internet detrás de una VPN puede mejorar la seguridad del sistema substancialmente. Mientras que los dispositivos Hikvision actualmente no tienen VPN integrados, puede implementar servidores VPN delante de los dispositivos.